Jiyong's STUDY

cdecl.exe-x 분석 본문

push 14

push 0a

을 보아 함수 1에서 인자로 0x14, 0x0A (10진수로 20과 10) 두 개를 받았다.

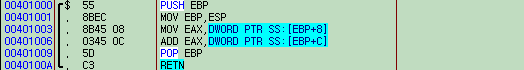

이후 call cdecl.00401000에서

mov eax, dword ptr ss:[ebp+8]

add eax, dword ptr ss:[ebp+c]

에서 ebp+8과 ebp+c는 앞서 받은 인자 10과 20이다.

즉, 함수2는 10+20 연산을 하는 함수라고 볼 수 있다.

리턴 이후 함수1에서 add esp,8에서 알 수 있는 내용으로는

4byte짜리 인자를 두 개 받았다는 것이며, _cdecl을 사용한 함수다.

xor eax, eax는 같으면 eax에 0을 저장한다.

'보안 > 여름방학' 카테고리의 다른 글

| fastcall.exe-x 분석 (0) | 2020.07.17 |

|---|---|

| stdcall.exe-x 분석 (0) | 2020.07.17 |

| newbie reversing 1주차 알고리즘 (0) | 2020.07.17 |

| Hello.exe 분석 (0) | 2020.07.17 |